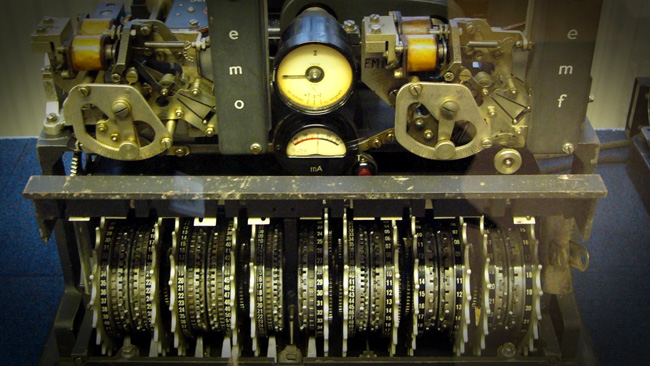

Omfattande bugg hittad i vanlig kryptering

INTERNETSÄKERHET SSL/TLS används för att kryptera alltifrån banktjänster till e-post. OpenSSL är vanligt förekommande för denna kryptering och nu har en bugg upptäckts som kan ha haft förödande konsekvenser.

Buggen låter information lagrad i minnet på servern läcka till användare, vilket gör att vem som helst på Internet med rätt kunskap, oupptäckt kan tillgodogöra sig användarnamn, lösenord och nycklar och avlyssna krypterad trafik.

Två tredjedelar av Internet kan vara drabbat

Uppemot 66% av Internets alla servrar kör den programvara som kan lida av den här omfattande säkerhetsbuggen, enligt webbsidan heartbleed.com. Alla servrar med programvara som använder OpenSSL och som ännu inte uppdaterat till den senaste versionen av programvaran omfattas potentiellt av säkerhetsbristen.

Buggen ifråga introducerades i December 2011 och det var först igår den 7 april 2014 som en ny version släpptes för att åtgärda felet. Versioner äldre än den från 2011 lider dock inte av denna säkerhetsbrist, men då över två år gått sedan den trasiga versionen lanserades är det en ringa tröst för de flesta tjänster som inte kör så gammal programvara.

Eftersom OpenSSL är en av de mest använda biblioteken för SSL/TLS-kryptering har läckan sannolikt påverkat de flesta stora sociala medier, e-posttjänster och banktjänster, likväl som den VPN-kryptering som ofta används för att skydda användares integritet på nätet.

Tekniksajten TechCrunch.com skriver om buggen:

– Det verkar som att buggen har funnits i OpenSSL i 2+ år (sedan december 2011, OpenSSL-versioner 1.0.1 till 1.0.1f) innan den officiellt erkändes idag. Än värre är att utnyttjande av buggen inte lämnar några spår i serverns logg. Så det finns inget enkelt sätt för en systemadministratör att veta om deras servrar har komprometterats; dom måste utgå ifrån att så är fallet.